Mises à jour pour Firefox, en raison d’une faille de sécurité critique

Le 10 octobre à 15h48

1 min

Logiciel

Logiciel

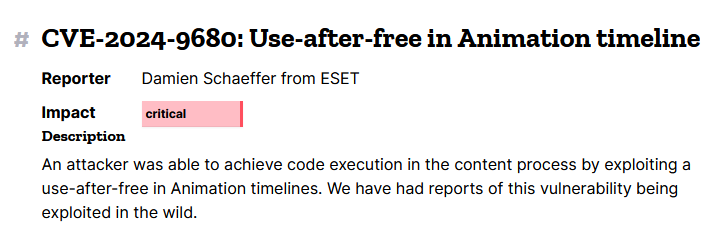

La fondation Mozilla a distribué mercredi une mise à jour de Firefox motivée par la découverte d'une faille de sécurité déjà en exploitation (0-day) et qualifiée de critique : CVE-2024-9680.

Détectée par Damien Schaeffer d'ESET, la faille profite d'un défaut du composant Animation timelines de Firefox, qui permet une exploitation use-after-free (utilisation d'un pointeur après libération) et donc l'exécution de code à distance.

Selon votre installation, la mise à jour du navigateur a déjà pu être réalisée en arrière-plan. Les versions patchées sont la 131.0.2 pour le canal grand public, ainsi que les 115.16.1 et 128.3.1 pour Firefox ESR.

Le 10 octobre à 15h48

Commentaires (8)

Abonnez-vous pour prendre part au débat

Déjà abonné ? Se connecter

Cet article est en accès libre, mais il est le fruit du travail d'une rédaction qui ne travaille que pour ses lecteurs, sur un média sans pub et sans tracker. Soutenez le journalisme tech de qualité en vous abonnant.

Accédez en illimité aux articles

Profitez d’un média expert et unique

Intégrez la communauté et prenez part aux débats

Partagez des articles premium à vos contacts

Abonnez-vousLe 10/10/2024 à 16h37

Le 10/10/2024 à 19h00

Le 10/10/2024 à 19h13

Modifié le 10/10/2024 à 20h17

Les "use after free" sont normalement impossibles en Rust, sauf à mal utiliser du code "unsafe". Le but du code unsafe étant évidement d'être réduit au minimum pour limiter les risques.

Le 10/10/2024 à 18h42

Le 10/10/2024 à 21h37

Le 10/10/2024 à 21h20

Plus d'infos sur ce lien

Le 10/10/2024 à 23h00

C’est également le cas sur le build fait par F-Droid.

Concernant Mull (un fork de Fennec), le build de F-Droid est aussi bloqué en 129.0.2.

Le build de DIvestOS via son dépôt F-Droid de Mull est en 131.0.2 actuellement, je viens de passer là dessus sur mon téléphone.